Статьи из номера 2005/05

переосмысление роли реляционных БД

2005/05‣мнение

Реляционные базы данных настолько въелись в сознание ИТ- и бизнес-профессионалов, что их заведомая пригодность для решения практически любых задач по управлению данными редко ставится под сомнение. Однако пришло время пересмотреть это общепринятое мнение. Конечно, столь безапелляционное суждение оправдано, так как системы управления реляционными базами данных (СУРБД) обеспечивают мощные инструменты, средства для манипуляции часто меняющейся ... подробнее

беспроводное изобилие сбивает рынок с толку

2005/05‣бизнес

Появление все новых и новых конкурирующих между собой стандартов беспроводной связи сбивает потребителей с толку и грозит обернуться тем, что эти технологии так и не прорвутся на массовый рынок вообще, опасаются эксперты. Выступая на экспертном совете конференции WiCon (Wireless Connectivity World), проходившей в конце мая в Лондоне, исполнительный директор организации UWB (Ultrawideband Forum) Майк Маккеймон (Mike McCamon) заявил, что ... подробнее

хит-парад уязвимостей от SANS – итоги первого квартала 2005 года

2005/05‣save ass…

The SANS Top20 Internet Security Vulnerabilities – это авторитетный список наиболее опасных уязвимостей в области компьютеной безопасности, сформированный крупнейшими аналитическими организациями, работающими в этой области. Тысячи компаний по всему миру используют этот список как руководство к действию по усилению безопасности своих систем. Если раньше список обновлялся раз в год и за этот период прилично устаревал, то теперь, начиная с ... подробнее

Cisco обновляет семейство маршрутизаторов

2005/05‣hardware

Компания Cisco Systems представила новые маршрутизаторы с интеграцией сервисов (Integrated Services Router, ISR) и встроенной поддержкой мобильных сетей, обеспечивающие высокозащищенные сервисы коллективного широкополосного доступа. Также Cisco анонсировала новые сетевые механизмы, включая сервисы беспроводной локальной сети (WLAN), усиленной защиты и управления для всего спектра своих маршрутизаторов ISR. Эти дополнения гарантируют заказчикам ... подробнее

почему mod_perl?

2005/05‣software

В этой статье я дам вам начальное представление о mod_perl, после чего – уверен - вы обязательно захотите работать с ним, а также покажу несколько примеров очень популярных сайтов, которые используют mod_perl в связке с Apache. что такое mod_perl? mod_perl - это сердце проекта по интеграции Apache и Perl, который предоставляет всю мощь языка программирования Perl и веб-сервера Apache. С самого начала Apache разрабатывался так, чтобы вы ... подробнее

новый метод удаленной идентификации физических устройств

2005/05‣технологии

В данной статье описывается новое направление — удаленное распознавание «отпечатков пальцев» (по русски просто «идентификация») различных физических устройств. В отличие от других подобных технологий, где обычно предполагается идентификация операционных систем или классов устройств, описываемая методика предполагает удаленное распознавание конкретных физических устройств без какой-либо информации о связях данного устройства с другими. В ... подробнее

Tor: распределенная система анонимного серфинга

2005/05‣save ass…

Анонимайзер Tor был создан в исследовательской лаборатории Военно-морских сил США по федеральному заказу, но сейчас разработкой американских военных могут пользоваться все желающие. Система Tor обеспечивает высочайший уровень приватности во время серфинга в интернете, в чате и при отправке мгновенных сообщений через интернет- пейджер. Каждый пакет, попадающий в систему, проходит через три различных прокси-сервера (нода), которые выбираются ... подробнее

еще раз об объектных и постреляционных базах данных

2005/05‣технологии

В современных условиях глобализации бизнеса, требующего резкого снижения затрат на выполнение производственных функций, мобильности персонала, возможности доступа к требуемой информации и работы с ней в любой точке мира, повышение эффективности инвестиций в информатизацию организаций и предприятий обеспечивается многими факторами, одним из которых является сокращение затрат на проектирование, разработку, реинжениринг, внедрение и управление ... подробнее

SAP демонстрирует Mendocino в действии

2005/05‣software

В конце мая производитель корпоративного ПО представил первые примеры бизнес-приложений, разработанных в технологическом партнерстве с Microsoft. На конференции заказчиков SAP Sapphire в Бостоне член правления и один из главных технологов Шай Агасси рассказал о выгодах, которые гигант корпоративных приложений получит от совместного с Microsoft проекта с кодовым названием Mendocino. Первые плоды общих усилий предстали перед участниками ... подробнее

VeriSign усилит инфраструктуру Сети

2005/05‣бизнес

Компания VeriSign планирует существенно увеличить число своих DNS-серверов, что должно сделать ключевую часть инфраструктуры интернета более устойчивой к кибератакам. В будущем году VeriSign намеревается разместить дополнительные копии своего корневого сервера «J» системы доменных имен (Domain Name System, DNS) примерно в сотне вычислительных центров в разных странах. Об этом сообщил в четверг в интервью CNET News.com старший вице-президент ... подробнее

Решения для голосовых порталов

2005/05‣решения

определение Первоначальное значение голосового портала можно определить как «возможность голосового доступа к сетевой информации». Другими словами, голосовой портал предоставляет возможность абонентам телефонной сети с интерфейсом на естественном языке получать доступ к содержимому сети. сетевые службы нового поколения Что же собой представляют сети следующего поколения? Это следующий шаг в сфере мировых коммуникаций, традиционно ... подробнее

девять ошибок, которые могут помешать работе SAN

2005/05‣мнение

Сети хранения данных или, как их принято называть, Storage Area Network (SAN), призваны удовлетворять индивидуальные потребности пользователей в хранении информации. Объясняется это двумя причинами. Прежде всего, SAN ориентирована на решение какой-то определенной задачи. Кроме того, сети хранения данных по стоимости являются одними из самых дорогостоящих систем. Поэтому при внедрении SAN в информационную инфраструктуру предприятия заказчик ... подробнее

затык в сети

2005/05‣PRIcall

Как всякий правильный админ, Миша ревниво относился к своей сетке. Он гордился, когда она работала, как часики, и огорчался, когда что-то глючило. Глючило редко, но иногда бывало. Чаще всего жаловалась на сетку пара 1С-ников, писавшая в соседней комнате зарплату. Семен, солидный такой мужик лет под сорок, сточивший на 1С не одну пару челюстей, и худенькая перезрелая девушка Галина. Они кодировали парой и жаловались, что сетка у Миши дерьмо, ... подробнее

сервер имен, FreeBSD и dummynet – так хорошо вместе!

2005/05‣sysadmin

Все началось с того, что кто-то попробовал провести против моего домашнего соединения DoS-атаку, целью которой был перерасход трафика. Неизвестные товарищи для достижения своих коварных замыслов флудили мой (публичный) DNS запросами к серверам имен зоны .zone. Мои серверы имен отвергали такие запросы, однако использование CPU и канала (8mbit входящий и только 1mbit исходящий) возросло - «отвергнутые» послания кушали исходящий трафик, поэтому я ... подробнее

обнаружение и противодействие honeypots: системные вопросы

2005/05‣save ass…

введение Для изучения методов атак и поведения атакующего часто используют электронные приманки или honeypots. Они похожи на обычные сетевые ресурсы (компьютеры, маршрутизаторы и т.д.), которые установлены для того, чтобы их исследовали, атаковали и компрометировали. Эти электронные приманки заманивают хакеров и помогают оценить уязвимости. Так как honeypots все чаще и чаще развертываются в компьютерных сетях, хакеры начали изобретать методы ... подробнее

оптыный админ ищет работу народным целителем

2005/05‣PRIcall

Оптыный админ ищет работу народным целителем. 1) Установлю и настрою астральный файрволл. 2) Открою чакры 80 и 21 для коммуникации с астралом через http/ftp. 3) Для активной репликации с астралом помогу открыть чакру 135. 4) Для духовных учителей спецпредложение - астральное прокси и чакра-паблишинг на базе Micrsoft Sacral Security and Acceleration Server 2004. 5) Чистка сосудов кармы с помощью приложений Kaspersky AntiMagic Pro/Symantec ... подробнее

российскую отрасль связи ожидают большие перемены

2005/05‣бизнес

В российских телекоммуникациях вал новостей и событий. Регулятор начинает печь, как блины, документы, определяющие правила игры в отрасли. Со дня на день президент может подписать указ, разрешающий приватизировать телекоммуникационный гигант “Связьинвест”. Монополисту дальней связи “Ростелекому” уже подыскали будущих конкурентов. Министр информационных технологий и связи Леонид Рейман поделился своими мнениями и прогнозами относительно этих и ... подробнее

обратная сторона луны, или альтернативные способы соединения компьютеров

2005/05‣лабораторная работа

"Если вы продолжаете доказывать то, что другие уже сделали, приобретая уверенность, увеличивая сложность ваших решений просто ради интереса, – в один прекрасный день вы оглянетесь вокруг и увидите, что никто в действительности не делал этого!" Ричард Фейнманн Перенести пару сотен мегабайт с настольного компьютера на Notebook – задача непростая, а если под рукой нет ни сети, ни пишущего CD-ROM, ни ZIP- драйва, ни даже захудалого стримера – ... подробнее

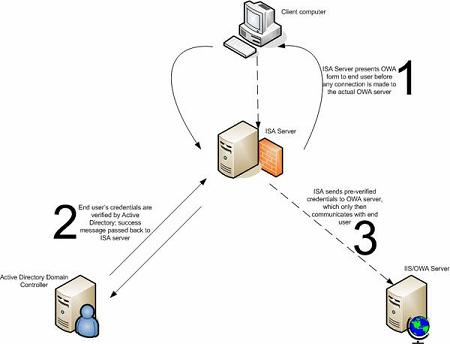

обеспечение безопасности Exchange с помощью ISA Server 2004

2005/05‣save ass…

Вас привлекает возможность работы Exchange Server 2003 через Интернет? Отличный выбор, однако вам следует знать о проблемах с безопасностью такой работы. В руках хакеров множество методов и программ, представляющих собой реальную угрозу вашему Exchange Server. Ситуацию мог бы спасти Outlook Web Access, если бы он не имел подобных проблем с безопасностью. Также не стоит забывать тот факт, что иногда требуется дать полный доступ клиентам ... подробнее

точное управление временем и датой на Linux-системах

2005/05‣sysadmin

общие концепции даты и времени Для определения текущего времени в некотором регионе планеты, компьютеру необходимо знать две вещи: 1. Правильное всеобщее скоординированное время (UTC, всеобщее время, такое же, как и в Гринвиче, но не GMT). 2. Часовой пояс текущего региона. В компьютерах, кроме того, существуют аппаратные часы, которые используются для установки времени операционной системы. Дата и время операционной системы (с этого момента ... подробнее

обработка запросов в Apache

2005/05‣программирование

Обработка НТТР-запросов - это основная задача большинства сетевых программ. В этой статье мы расскажем об обработке запросов в Apache, и о том, как модули могут вставлять собственные хуки в обработку запроса при создании различных прикладных программ и компонентов. Статья должна помочь разработчикам в освоении работы с модулями Apache, и дать необходимые знания для лучшей работы с документированным API и кодом Apache. введение В ... подробнее

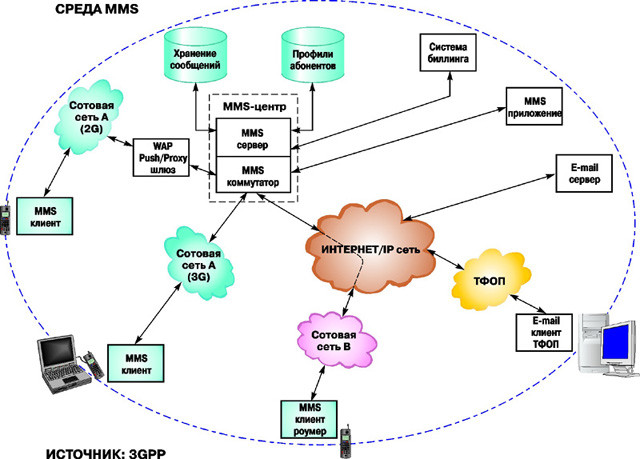

MMS: технология и услуга

2005/05‣технологии

В начале мая этого (если кто вдруг не в курсе – 2005) года белорусский оператор мобильной связи стандарта GSM Velcom запустил новый сервис – MMS. «Забава для богатеньких детишек» - скажете вы, - «при чем тут «Сетевые Решения»?». Да, возможно, с юзерской точки зрения это так. Но это, в то же время, технология передачи данных. Не бог весть какая мощная, не metro ethernet, но все же... :) Врага надо знать в лицо, надо знать, стало быть, как это ... подробнее