Статьи за 2006

система защиты внедрена и работает. что дальше?

2006/01‣save ass…

Сегодня уже всем ясно, насколько важна защита информационных ресурсов. Многие также понимают, что система информационной безопасности — это не просто защита от прямых материальных потерь, но и конкурентные преимущества, репутация на рынке и более высокая степень доверия со стороны клиентов и партнеров. Поэтому на данный момент финансовые вложения в защиту своих ресурсов в том или ином объеме сделаны практически во всех компаниях: отдельные ... подробнее

отрасль связи РБ: факты и статистика

2006/01‣официально

2005 год стал значимым годом для отрасли связи, годом подведения итогов Программы социально-экономического развития Республики Беларусь на 2001-2005 годы, а также отраслевой Программы развития средств связи на 2001-2005 годы Министерства связи и информатизации Республики Беларусь. На пресс-конференции, прошедшей в начале марта в Минске и приуроченной подведению итогов пятилетки в отрасли связи, представители Минсвязи поделились с ... подробнее

отрасль связи РБ в вопросах и ответах

2006/01‣официально

В начале марта в Минске прошла пресс-конференция с участием заместителя министра связи и информатизации РБ Николая Михайловича Струкова, посвященная итогам развития отрасли связи за прошедшую пятилетку (2001-2005 гг.) и планам на будущее. В первой части мероприятия журналистам были озвучены итоги отраслевой программы развития отрасли связи за указанный период (подробнее об этом читайте в статье «Отрасль связи РБ: факты и статистика»), но ... подробнее

новые продукты Symbol для корпоративных мобильных решений

2006/01‣hardware

Компания Symbol Technologies (торговая марка The Enterprise Mobility Company) анонсировала новые корпоративные мобильные решения, которые обеспечивают связь и доступ к информации и важным бизнес-приложениям в режиме реального времени. Инновационные продукты Symbol для ввода данных, мобильных вычислений и беспроводной инфраструктуры удовлетворяют потребностям в мобильных решениях заказчиков из сфер розничной торговли, промышленного производства, ... подробнее

удаленное управление сервером через IPMI-интерфейс

2006/01‣sysadmin

У многих в обслуживании имеются серверы с материнскими платами Intel. К сожалению, из-за различных проблем либо с оборудованием, либо с недостаточно стабильнымии драйверами, бывает, что серверы повисают. С такими случаями поможет справиться аппаратный watchdog, но это отдельная железка. В достаточно современных материнских платах от Intel (к сожалению, не встречался с серверными вариантами плат фирм, отличных от Intel, поэтому буду говорить ... подробнее

система защиты внедрена и работает. что дальше?

2006/01‣save ass…

Сегодня уже всем ясно, насколько важна защита информационных ресурсов. Многие также понимают, что система информационной безопасности — это не просто защита от прямых материальных потерь, но и конкурентные преимущества, репутация на рынке и более высокая степень доверия со стороны клиентов и партнеров. Поэтому на данный момент финансовые вложения в защиту своих ресурсов в том или ином объеме сделаны практически во всех компаниях: отдельные ... подробнее

удаленное управление сервером через IPMI-интерфейс

2006/01‣sysadmin

У многих в обслуживании имеются серверы с материнскими платами Intel. К сожалению, из-за различных проблем либо с оборудованием, либо с недостаточно стабильнымии драйверами, бывает, что серверы повисают. С такими случаями поможет справиться аппаратный watchdog, но это отдельная железка. В достаточно современных материнских платах от Intel (к сожалению, не встречался с серверными вариантами плат фирм, отличных от Intel, поэтому буду говорить ... подробнее

история о том, как поставщик нагрел заказчика на миллионы долларов

2006/01‣бизнес

В прошлом году я работал в составе комиссии, управляющей проектами одного из крупнейших оборонных подрядчиков. Я сам был подрядчиком, получая почасовую оплату за помощь в планировании проекта,прогнозировании и другие консультации в области IT. Я мог наблюдать, так сказать, «из первого ряда», как IBM проводила махинации на миллионы долларов. Благодаря войне в Ираке подрядчик разросся как на дрожжах, несмотря на то, что он и так имел штат из ... подробнее

монтаж и качество разъемов определяют надежность сети

2006/01‣технологии

Особенностью СКС является то, что ее функциональные показатели во многом определяются качеством монтажа, а монтаж выполняется в полевых условиях. Отсюда – важность технологий соединения кабеля с разъемами. Они должны обеспечивать стабильно высокое качество электрических соединений на протяжении 15-20 лет. Большая часть неисправностей сети (более 60% по международным оценкам) обусловлена неполадками в кабельной системе, поэтому эти меры в ... подробнее

программа для поддержания соединения, работающая где угодно

2006/01‣программирование

редакционное предисловие Несмотря на то, что описываемая в статье программа была призвана решать очень узкую и не бог весть какую на сегодняшний день актуальную проблему вылета с диалапа по таймауту, материал определенно «имеет право на жизнь» :) Это потому, что при должной смекалке такоую софтину можно приспособить и под другие административные задачи. Плюс к статье прилагается готовый код, иллюстрирующий мысль, что иногда нужное решение ... подробнее

Snort в примерах

2006/01‣software

введение Snort — что значит это имя? В случае ПО с открытым исходным кодом - это мощная система предупреждения и обнаружения сетевых вторжений. Snort был написан за выходные в 1998 году Мартином Реском (Martin Roesch). Мартин хотел написать кросс-платформенный анализатор пакетов, не выполняющий прямые вызовы ядра для перехвата пакетов, а использующий pcap - программную библиотеку для захвата пакетов. Результат этой хоббийной работы - ... подробнее

российские Ethernet-операторы озабочены проблемой «тарелочников»

2006/01‣бизнес

По мнению известного российского аналитика в области «сетей, ранее известных как домашние » ;) Павла Нагибина, стихийное использование в таких сетях дешевой однонаправленной спутниковой связи становится серьезной головной болью для только-только вставших на ноги российских Ethernet-провайдеров. Почему так происходит и как предлагается с этим явлением бороться – читайте в этой статье. И пусть СР в очередной раз обвинят в том, что мы публикуем ... подробнее

овечки или козлы?

2006/01‣PRIcall

Да, конечно, ваши юзеры так же похожи на бунтовщиков, как стадо овец. Но можно ли им доверять? Читают ли ваши пользователи запрещенную литературу? Не пытаются ли они за вашей спиной самостоятельно взобраться на "ярмарочный столб" современной техники? А откуда вы знаете? Пришло время проверить это! Поставьте себя на место ваших пользователей и ответьте на эти вопросы, чтобы убедиться, что все идет по плану на ВАШЕМ рабочем месте. 1. ... подробнее

AcidBOFH. Сломай сам

2006/01‣PRIcall

Этим чудным рассказиком мы открываем серию публикаций «AcidBOFH». ...Многие из вас наверняка читали уже ставшие классикой рассказы BOFH (Bastard Operator From Hell) авторства Саймона Траваглиа (Simon Paul Travaglia) из Waikato University, что в Новой Зеландии. В двух словах BOFH – это юмористические зарисовки из жизни университетских админов о тупоголовых юзерах, непробиваемом начальстве... ну в общем обо всем, что хорошо знакомо любому ... подробнее

удаленное управление сервером через IPMI-интерфейс

2006/01‣sysadmin

У многих в обслуживании имеются серверы с материнскими платами Intel. К сожалению, из-за различных проблем либо с оборудованием, либо с недостаточно стабильнымии драйверами, бывает, что серверы повисают. С такими случаями поможет справиться аппаратный watchdog, но это отдельная железка. В достаточно современных материнских платах от Intel (к сожалению, не встречался с серверными вариантами плат фирм, отличных от Intel, поэтому буду говорить ... подробнее

удаленное управление сервером через IPMI-интерфейс

2006/01‣sysadmin

У многих в обслуживании имеются серверы с материнскими платами Intel. К сожалению, из-за различных проблем либо с оборудованием, либо с недостаточно стабильнымии драйверами, бывает, что серверы повисают. С такими случаями поможет справиться аппаратный watchdog, но это отдельная железка. В достаточно современных материнских платах от Intel (к сожалению, не встречался с серверными вариантами плат фирм, отличных от Intel, поэтому буду говорить ... подробнее

исследование удаленных хостов с помощью hping

2006/01‣технологии

Целью этой статьи является обзор некоторых методов, которые могут быть эффективно использованы для исследования удаленных хостов. Кое-что на эту тему уже публиковалось в «Сетевых Решениях», однако, во-первых, это было давно, и, во-вторых, в тех публикациях упор делался на использование nmap и эвристические техники на основе изучения баннеров работающих сервисов. Предполагается, что читатель понимает основные идеи host fingerprinting и знаком с ... подробнее

Oracle Application Server 10g Release 2 - обзор новых характеристик

2006/01‣software

продолжние, начало в СР №12’2005 г. качество обслуживания – производительность Oracle Application Server 10g Release 2 оптимизирует каждый аспект сервера приложений. В него заложено множество усовершенствований производительности: - для каждого уровня сервера приложений: веб-кэш, сервер HTTP, контейнеры J2EE, инфраструктура Identity Management; - для каждого решения сервера приложений: J2EE Runtime, ADF, веб-сервисы, Portals, Enterprise ... подробнее

генератор автономный велосипедный (ГАВ)

2006/01‣PRIcall

Недавняя авария в энергосистеме Москвы сделала задачу обеспечения бесперебойной работы телекоммуникационного оборудования одной из важнейших для работников всех отраслей связи. Специалисты компании "РОТЕК-Новосибирск" создали уникальное устройство - генератор автономный велосипедный (ГАВ). Новая разработка преобразует высококалорийное питание технических специалистов в электрическое питание телекоммуникационного оборудования. ГАВ дает ... подробнее

cредства мониторинга беспроводных сетей

2006/01‣sysadmin

Важной частью коммуникаций большинства современных компаний стали беспроводные широкополосные сети передачи данных. Сетевое оборудование позволяет быстро конфигурировать локальные вычислительные сети внутри зданий и создавать линии радиосвязи с удаленными на десятки километров офисами. С их помощью можно организовать городские опорные сети связи, обеспечивающие широкополосный доступ к Интернету для частных компаний и государственных ... подробнее

как писать нечитаемый код (гарантированная работа на всю жизнь ;-)

2006/02‣PRIcall

введение Не ищите злой умысел там, где все можно объяснить глупостью. Наполеон В интересах создания рабочих мест в области Java-программирования я передаю эти подсказки мастеров о том, как писать код, настолько трудный для поддержки, что у людей, пришедших после вас, уйдут годы на внесение даже малейших изменений. Более того, скрупулезно следуя всем этим правилам, вы гарантируете себе пожизненное рабочее место, так как никто кроме вас не ... подробнее

откуда взялся Firefox?

2006/02‣бизнес

В Mozilla я оказался потому, что меня всегда привлекала идея заняться чем-то, что способно повлиять на жизни миллионов людей. Я и мои друзья - мы жили, образно говоря, в пределах браузера, поэтому мы немедленно могли оценить каждый новый вклад в очередной релиз Netscape. В начале 1999 года после смены движка в новом браузере присутствовали лишь базовые элементы старой платформы Коммуникатора; пользоваться этим можно было с трудом, и ... подробнее

тонкий клиент - упрощенная персоналка для работы в сети

2006/02‣технологии

Персональные компьютеры - далеко не единственная концепция вычислительных устройств, доступная человечеству, как это может показаться. Более того, в ряде сетевых решений для конкретных задач возможности ПК представляются явно избыточными и ненужными. Как будто из вас специально вытягивают дополнительные деньги на реализацию системы на персоналках. Возьмем для примера создание типичиной корпоративной вычислительной сети. Как правило на ... подробнее

пример построения FTP-сервера с интегрированной антивирусной защитой

2006/02‣sysadmin

Теме сцепки ClamAV c популярными юниксовыми демонами затрагивалась в «Сетевых Решениях» неоднократно, более того – все эти статьи содержали краткие сведения о ClamAV – установка, настройка. Так что с какой-то точки зрения сегодняшняя статья для «СР» вторична. Зато в ней есть и свои плюсы – в ходе описания таких, казалось бы, банальных вещей, как установка софта, автор поделился некоторыми полезными фишками по теме администрирования ... подробнее

AcidBOFH. Полеты во сне и наяву

2006/02‣PRIcall

Четверг. День раздачи пинков. Я должен был взять отгул, но наши гениальные юзеры опять отмачивают такое, что техподдержка молча тычет боссу пальцем в номер моего домашнего телефона в ответ на все "срочнанах". БОЛЬШОЕ им спасибо. Мегабайт на триста... порнографии в их корпоративной почте. Звонок. - Алло? - Здравствуйте! У меня небольшая проблема... Уже большая. - Да? - Понимаете, у меня не входит на дискетку отчет, а его срочно нужно отнести в ... подробнее

управляемый ethernet bridge со встроенным прозрачным файрволлом всего за $49,99 - реально?

2006/02‣sysadmin

Рано или поздно перед администраторами сетей встает задача фильтрации трафика. Классически, для данных задач применяется связка маршрутизатор+файрволл, построенная на базе какой-нибудь устаревшей машины под управлением Linux. Еще одно возможное решение — управляемые коммутаторы или мосты. Однако ему присущи серьезные недостатки. Первый — цена, которая, если речь идет об устройствах с более-менее серьезным функционалом, редко опускается ниже ... подробнее

кэширование в PHP

2006/02‣программирование

В старые добрые времена, когда создание веб-сайтов представляло из себя такое простое занятие, как набор нескольких HTML-страниц, отправка веб-страниц в браузер была простой отправкой файла веб-сервером. Посетители сайта могли видеть эти небольшие, исключительно текстовые странички, почти мгновенно (если не считать пользователей медленных модемов). Как только страница была загружена, браузер кэширует ее где-нибудь на локальном компьютере, чтобы ... подробнее

WARNING: UNDER DDOS!

2006/02‣save ass…

Наверное каждый из читателей неоднократно встречался с выражением DoS-атака /* многие из читателей наверняка отлично себе представляют, что это такое – поэтому вступление могут дальше не читать, так как оно адресовано главным образом новичкам в области сетевой безопасности – прим. ред. */ В газетах, на радио и телевидении очень часто мелькают сообщения об очередной атаке на какой-нибудь сервер. И частым атрибутом такого сообщения является ... подробнее

авторизация клиентов в локальной сети с помощью EAP

2006/02‣sysadmin

В данной заметке будет рассмотрена организация доступа абонентов в сеть с использованием авторизации абонентов на портах управляемых коммутаторов. В качестве таких устройств были выбраны коммутатор Cisco Catalyst 2950T с версией ПО 12.1(19)EA1c и коммутатор D-Link DES-3226S. Также используется сервер NetUP RADIUS, который поддерживает протокол аутентификации EAP согласно RFC 3579 и RFC 3748. Основным методом авторизации является EAP-MD5. ... подробнее

подходы к построению многоуровневых систем хранения данных

2006/02‣технологии

коротко о главном С каждым днем предприятиям требуется хранить все больший объем информации — и больше различных типов информации — в течение более длительных периодов времени. При этом необходимо обеспечить сохранность этой информации как в краткосрочной перспективе — для быстрого восстановления, так и в долгосрочной перспективе — для совершенствования процесса управления компанией (для принятия управленческих решений). ИТ-менеджерам нужны ... подробнее

строим СКС - памятка для ответственного представителя заказчика

2006/02‣мнение

Если вы собираетесь построить у себя кабельную систему, или как раз ее инсталлируете, или даже уже завершили ее создание - эта статья для вас. Отношение сотрудников компании к структурированной кабельной системе (СКС) можно сравнить с отношением футболистов к футбольному полю. Хорошее футбольное поле просто никто не замечает, а поле, которое мешает играть, будет помянуто во всех репортажах и отчетах. Так и кабельная система: если пользователи ... подробнее

Google Base преобразит онлайновую торговлю?

2006/03‣бизнес

Google замахнулась на гигантскую задачу перевода в онлайн значительной части европейского сектора розничной торговли. Компания расширяет свою систему рекламирования и продажи товаров и услуг Google Base, превращая ее в полноценную службу розничной торговли. Некоторые аналитики скептически относятся к перспективам Google в этой области и называют Google Base «чисто рекламной» службой. Другие верят, что реальное значение Google Base выходит за ... подробнее

уменьшение загрузки Apache с помощью Lighttpd

2006/03‣sysadmin

Ваш Apache-сервер все еще загибается под тяжестью потокового мультимедиа-контента? Тогда Lighttpd, любовно называемый в народе «Lighty», идет к вам! Благодаря тому, что он использует меньше ресурсов для обработки каждого запроса, чем Apache, он может обслуживать весь статический контент быстрее. Также он предоставляет преимущества интерфейса FastCGI, который осуществляет балансировку нагрузки. Одной из удобных особенностей Lighttpd является ... подробнее

технология связи по IP-сетям осваивается все шире

2006/03‣бизнес

По данным корпорации IDC, в 2006 году 50% всего коммуникационного трафика будет передаваться по IP-сетям. Это связано с тем, что компании все чаще рассматривают IPC (IP Communications) как необходимое (а не одно из возможных) решение для ускорения окупаемости инвестиций. Глобальное исследование, проведенное компанией Sage Research по заказу компании Cisco, подтверждает, что IPC обеспечивает крупным, средним и малым предприятиям значительное ... подробнее

виртуализация в FreeBSD с помощью Jail

2006/03‣sysadmin

В этой статье я расскажу о том, как создавал jail в FreeBSD 5. Хотя, в настоящий момент, уже вышла 6-я версия этой операционной системы, особых изменений механизм создания jail не претерпел. До недавнего времени для работы системы резервного копирования Bacula я пользовался выделенной машиной. В процессе обновления парка машин я заменил несколько старых одной новой, более мощной и захотел избавиться от компьютера, используемого проектом Bacula. ... подробнее

агрегация сетевых интерфейсов

2006/03‣sysadmin

Объединение нескольких жестких дисков для повышения производительности и надежности является широко распространенной практикой. В то же время многими администраторами незаслуженно забыта такая полезная вещь, как агрегация сетевых интерфейсов. Эта методика позволяет объединить несколько сетевых интерфейсов в один. В ОС Linux за ее реализацию отвечает драйвер «bonding». Итак, первое, что вам понадобится для агрегации — это два сетевых ... подробнее

свободное ПО и бизнес: открывая друг друга

2006/03‣бизнес

Тема создания и использования свободного программного обеспечения в последние пару лет стала крайне актуальной во всем мире. Все больше частных и корпоративных пользователей из самых разных сфер человеческой деятельности начинают искать бесплатную замену тому ПО, которое они использовали до сих пор. Причины тому самые разные: одни не хотят больше иметь дело с пиратской продукцией (и платить за ПО тоже не хотят), другим нужны открытые стандарты ... подробнее

AcidBOFH. Трудовые будни

2006/03‣PRIcall

- Где все запасные SIMM!? - орет PFY, вваливаясь в лаборантскую. Я лениво отрываюсь от почтового сканера. - Что, хотел увести, а я тебя опередил? - Ты... ты правда их стащил? - Нет, конечно. Они вон там, на шкафу. Я указываю на двухметрового монстра. - Да, и не бери стул для посетителей! Я, конечно, понимаю, что отпечатки твоих ботинок украсят посетительскую задницу, но он тебя не выдержит... Осторожно, стараясь не касаться металлических ручек, ... подробнее

отрасль связи РБ в вопросах и ответах

2006/03‣официально

В начале марта в Минске прошла пресс-конференция с участием заместителя министра связи и информатизации РБ Николая Михайловича Струкова, посвященная итогам развития отрасли связи за прошедшую пятилетку (2001-2005 гг.) и планам на будущее. В первой части мероприятия журналистам были озвучены итоги отраслевой программы развития отрасли связи за указанный период (подробнее об этом читайте в статье «Отрасль связи РБ: факты и статистика»), но самое ... подробнее

отрасль связи РБ: факты и статистика

2006/03‣официально

2005 год стал значимым годом для отрасли связи, годом подведения итогов Программы социально-экономического развития Республики Беларусь на 2001-2005 годы, а также отраслевой Программы развития средств связи на 2001-2005 годы Министерства связи и информатизации Республики Беларусь. На пресс-конференции, прошедшей в начале марта в Минске и приуроченной подведению итогов пятилетки в отрасли связи, представители Минсвязи поделились с журналистами ... подробнее

как писать нечитаемый код (гарантированная работа на всю жизнь ;-)

2006/03‣PRIcall

продолжение, начало в «СР» №2 за 2006 г. запутывание кода Прилагая всяческие старания, избегайте занудного многословия. Запутанный C. Участвуйте в интернет-соревнованиях по созданию запутанного кода на C и учитесь у его мастеров. Найдите гуру Форта или APL. В этих языках чем более сжато написан код и чем более ужасным образом он работает, тем более вас уважают. Пивная, еще парочку. Не используйте одну переменную, когда можно ... подробнее

оптоволоконные суперамбиции «Корбина Телеком» - изучаем опыт российских коллег

2006/03‣бизнес

Современные пользователи Интернета в больших городах уже считают насущной необходимостью использовать широкополосный доступ к Сети. Причем речь в данном случае идет не о бизнес-пользователях (в офисах широкополосный доступ присутствует уже практически повсеместно), а о пользователях домашних. Именно они в большинстве случаев вынуждены довольствоваться скромными возможностями коммутируемого доступа. Причина кроется в хорошо знакомой связистам ... подробнее

коммерческие речевые шифраторы

2006/03‣save ass…

В последнее время вопросом «Как защититься от прослушивания?», задаются не только представители служб безопасности, но и политики, бизнесмены, да и простые граждане. Слишком велика бывает цена от потери информации, составляющей какую-либо тайну, и слишком часто в прессе и на телевидении появляются сообщения о подслушивании. Самый простой способ себя обезопасить - это не говорить по телефону на конфиденциальные темы, но уж если это невозможно, ... подробнее

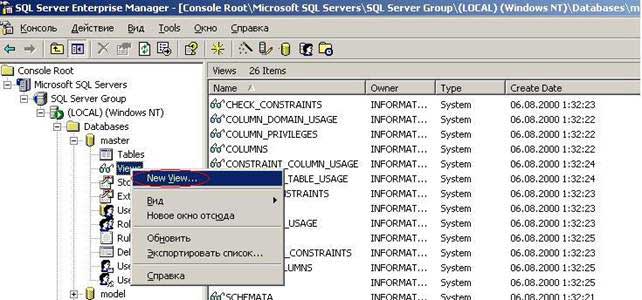

скрытые возможности MS SQL: расширенная функциональность или уязвимость системы?

2006/03‣save ass…

введение Сегодня базы данных – основа любой крупной информационной системы, хранящей и обрабатывающей разнообразные данные. Это системы электронного документооборота и бухгалтерского учета, биллинговые системы и системы управления контентом веб-сайтов, системы управления технологическими процессами на производстве. Поскольку в базах данных хранится критичная для ведения бизнеса информация, то первоочередная задача администраторов баз данных ... подробнее

результаты автоматизированной проверки качества открытых программ

2006/03‣software

Проверка проводилась при участии специалистов из Стенфордского университета по заказу Министерства национальной безопасности США. Вот как отозвался об этом исследовании участник Samba Team Jeremy Allison: «Coverity нашла баги в тех частях кода Samba, которые мы ранее считали давно устоявшимися и хорошо оттестированными. Пользоваться такой технологией – это как иметь в штате разработчика с нечеловеческим вниманием к деталям. Данная проверка ... подробнее

результаты автоматизированной проверки качества открытых программ

2006/03‣save ass…

Проверка проводилась при участии специалистов из Стенфордского университета по заказу Министерства национальной безопасности США. Вот как отозвался об этом исследовании участник Samba Team Jeremy Allison: «Coverity нашла баги в тех частях кода Samba, которые мы ранее считали давно устоявшимися и хорошо оттестированными. Пользоваться такой технологией – это как иметь в штате разработчика с нечеловеческим вниманием к деталям. Данная проверка ... подробнее

Программа Дней Интернета в Беларуси

2006/04‣бизнес

Мероприятие состоится 30-31 марта 2006 года. день первый "Тенденции и перспективы, безопасность и защита" Блок "Оценка состояния Интернет-рынка Беларуси". Состояние Интернета в Беларуси: итоги и перспективы. Тенденции развития IT-отрасли: взгляд государственных органов. Развитие сектора защиты и безопасности в Беларуси: обзор новинок и решений. Блок "Защита и безопасность в Интернете: спамооборона, авторское право." Радикальные методы ... подробнее

взаимодействие MTA exim и clamAV

2006/04‣sysadmin

Данная статьюшечка кратко описывает взаимодействие MTA exim-4.30 и clamAV-0.65. кратко о программах Exim - это MTA, который имеет широкие возможности фильтрации, он как раз и был написан с основным направлением на фильтрацию почты. Отличается от других МТА исчерпывающей документацией (книга на сотни страниц, точное число зависит от версии) и тем, что нет большого изобилия разного рода HOWTO (я сильно не искал, но ни разу мне не попадались ... подробнее

как получить не зависящий от провайдера IP-адрес для домашнего сервера?

2006/04‣sysadmin

Несколько лет назад я решил отказаться от использования внешних почтовых сервисов. Решил купить домен и настроить домашний сервер для приема всей моей корреспонденции. Работа была завершена очень быстро, и я получил свой работающий на домашнем сервере почтовый домен! Некоторое время все работало гладко и ничего не предвещало проблем. Я спокойно наслаждался полным контролем над потоками почты в мой ящик. Но немного позже мой провайдер решил ... подробнее

AcidBOFH. Зависимость

2006/04‣PRIcall

Пятница. На этот раз пинки раздали нам. Придя с утра и лениво щелкая по ярлычку FlashGet, я замечаю в нижнем правом углу монитора мелкие глюки красного цвета. "Совсем шизанулся монитор" - нервно фыркаю я, потягиваясь за высоковольтным универсальным средством подготовки техники к Большому Ремонту. Однако ничего подобного. Полтора гигабайта великолепнейшей порнухи с участием американских афрониггеров застряло. Мгммм... Неужели логин той ... подробнее

достижение высокого уровня параллелизма в объектно-ориентированных базах данных

2006/04‣технологии

Сегодня объектно-ориентированные базы данных (ООБД) используются в крупномасштабных приложениях разнообразных индустрий, включая телекоммуникации, банковскую деятельность, производство, страхование и перевозки грузов. Эти приложения характеризуются наличием сложных данных, то есть данных, представляемых очень сложными графами объектной модели. Объектные базы данных очень хорошо подходят для хранения сложных моделей данных, но обычно ... подробнее

говорит и показывает Интернет

2006/04‣технологии

Увеличение пропускной способности каналов связи мотивируется по-разному. Одна из основных целей производителей аппаратуры и программного обеспечения - сделать так, чтобы пользователи могли в полной мере ощутить возможности транспортировки мультимедиа-информации, в которой доминирует видео. Передача мультимедиа-данных по IP-сетям сегодня является настоящим двигателем индустрии, ее стимулом к развитию. Судите сами: видео и аудио автоматически ... подробнее

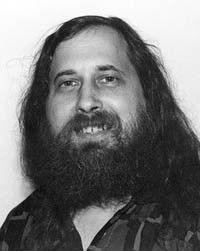

Ричард Столлмен: акции по изъятию нелегального ПО в России лоббируются проприетарными компаниями

2006/04‣закон и порядок

В результате обсуждения некоторых вопросов, Ричард Столлмен написал несколько слов о проблеме контрафактного ПО в российских условиях, специально для российских пользователей. То что на компьютерах российских пользователей преобладает контрафактное ПО – это не проблема. Делиться программным обеспечением - это не так плохо, мы не должны утверждать, что разделяемое ПО является "проблемой". Проблема состоит в том, что программное обеспечение ... подробнее

PKI или PGP?

2006/04‣save ass…

Обеспечение безопасного обмена информацией в современных электронных системах реализуется разными способами. Наиболее широкое распространение получили системы на основе открытых ключей: PGP и PKI. Подтверждение личности или сообщения - основное предназначение описываемых систем - реализуется с помощью связки цифровых кодов (или сертификатов): ЭЦП, открытого и закрытого ключей. Это общее для обеих систем. Главной особенностью PKI, в отличие от ... подробнее

говорит и показывает Интернет

2006/04‣технологии

Увеличение пропускной способности каналов связи мотивируется по-разному. Одна из основных целей производителей аппаратуры и программного обеспечения - сделать так, чтобы пользователи могли в полной мере ощутить возможности транспортировки мультимедиа-информации, в которой доминирует видео. Передача мультимедиа-данных по IP-сетям сегодня является настоящим двигателем индустрии, ее стимулом к развитию. Судите сами: видео и аудио автоматически ... подробнее

пути и проблемы развития операторов передачи данных в РБ

2006/04‣мнение

Игорь Сукач, директор Интернет-провайдера Атлант Телеком. Закончил Будапештский Технический Университет, аспирантуру на кафедре ЭВМ БГУИР.5 лет преподавал на кафедре ЭВМ. Основная задача каждой компании, работающей на быстрорастущем рынке, каковым несомненно является рынок передачи данных в РБ, - развитие. При этом развитие более быстрыми темпами, чем темпы роста рынка, с целью удовлетворения его растущих потребностей. Речь может идти о ... подробнее

обзор точки доступа Level one WAP-0003

2006/04‣hardware

Точка доступа WAP-0003 от компании Level one - это устройство, ориентированное на домашних пользователей и небольшие офисы. Функционально она очень похожа на точку доступа DWL-2100AP от компании D-Link, но превосходит ее по производительности и реально поддерживает режим Super G, в котором она показывала производительность до 36 Мбит в сек. Рис. 1. Внешний вид устройства. первоначальная настройка Изначально точка доступа имеет адрес ... подробнее

диапазон 71-76/81-86 ГГц принят для коммерческого использования в Европе

2006/04‣технологии

Впервые в истории в унифицированном частотном плане европейских стран появилась полоса шириной в 10 Гигабит. Предназначенный для широкополосной фиксированной наземной беспроводной связи, диапазон 71-76/81-86 ГГц открывает теперь перед европейскими операторами поистине захватывающие возможности по применению миллиметровых радиомостов на скорость до 10 Гбит/с. Разумеется, такое "прорывное" решение Европейской комиссии по радиочастотам случилось ... подробнее

пример организации WiFi-канала средней дальности

2006/04‣лабораторная работа

В один прекрасный вечер в разговоре с владельцем и ведущим сайта Nag.ru Павлом Нагибиным мы договорились до того, что неплохо было бы получить опыт установки WiFi-моста для организации интернета у меня дома чтобы больше не мучиться с модемным соединением, которое я использую почти 8 лет. Воистину, в то время как все уже давно сидят на локалках, ADSL и радио-Ethernet, использовать модем как бы уже и не модно совсем. Само оборудование было ... подробнее

одна модель адресов и маршрутизации в Интернет

2006/04‣технологии

Современная модель маршрутизации в Интернете выросла из вполне конкретных условий: подключенные по проводам стационарные компьютеры, принадлежащие крупным организациям (корпорациям и универистетам). Сеть росла и ширилась, возникали новые проблемы, которые решались в стиле ad- hoc, архитектурное наследство накапливалось слой за слоем. Если сравнивать Интернет со зданием, то подойдет аналогия старого замка, который достраивали и расширяли в ... подробнее

управление процессом разработки ПО небольшой командой специалистов

2006/04‣программирование

В любой организации существует необходимость в том, чтобы автоматизировать некоторые, свойственные только ей процессы. В случае, когда потребность в создании специального ПО существенно влияет на бизнес, такое ПО может быть заказано для разработки в сторонних компаниях. Однако зачастую организация вполне способна справится с автоматизацией своими собственными силами - с помощью небольшой группы разработки (от одного до трех человек). Риск ... подробнее

страсти вокруг «Синей лягушки»

2006/05‣save ass…

17 мая, после массированной DDoS-атаки, которой подверглись сайты компании Blue Security, и угроз, полученных компанией от спамеров, Blue Security объявила о закрытии проекта Blue Frog. Один из основателей компании и ее генеральный директор Эран Решеф (Eran Reshef), по его словам, вывесил белый флаг и признал поражение в войне со спамерами. скажи «ква!» Почившая «Синяя лягушка» была молода. Blue Security начала распространять бета-версию ... подробнее

технологии аутентификации отправителя: пока безупречного решения нет

2006/05‣технологии

Ведущие интернет-провайдеры и компании, занимающиеся интернет-безопасностью, обсудили проблему технологии аутентификации отправителя почтовых сообщений на встрече в Чикаго. две технологии На сегодняшний день рассматриваются как основные две технологии аутентификации отправителя. Задача обеих технологий – подтверждение подлинности отправителя, но подтверждают они ее разными способами. Sender ID, основанная на решении Microsoft Caller ID и ... подробнее

Wi-Fi под Linux - краткий курс

2006/05‣sysadmin

"а оно вам надо?" Вполне вероятно. Уж очень неуместны бывают сетевые кабели, когда хочется полистать какой-нибудь online-magazine в шезлонге на балконе... Тем более, что декларируемые 54 Mbit/sec "выливаются" во вполне приличные 20Mbit/sec. Не говоря уже о тех случаях, когда прокладка кабеля просто не представляется возможной или уж вовсе лениво дырявить очередное шлакобетонное перекрытие. С учетом нынешней стоимости оборудования Wi-Fi (~$20 ... подробнее

cпам: кто виноват?

2006/05‣мнение

Проблема нежелательных рассылок (спама) встала в Сети еще в первой половине девяностых годов. Героические усилия профессиональной части сетевого сообщества по предотвращению засорения сетевой среды спамом, на взгляд неискушенного пользователя, вовсе не дают результатов: спам как шел, так и идет. На самом деле, конечно, от профессиональной борьбы со спамом результат есть, и состоит он ровно в том, что количество спама остается более-менее на ... подробнее

телекоммуникационный рынок калининградской области

2006/05‣бизнес

Продолжаем знакомить читателей с ситуацией в телекоммуникационной отрасли наших соседей по бывшему СССР. Уже был достаточно подробный материал о положении дел в Грузии, достаточно много писалось о РФ. Сегодняшний материал – также о России, но в силу причин, описанных чуть ниже, он стоит несколько особняком. Калининградская область очень часто представляется жителям «большой России» некой неизвестной сказочной землей, овеянной множеством мифов. ... подробнее

свободное ПО для ОС Windows

2006/05‣software

Свободные программы для Windows существуют. Здесь представлен список лучших приложений из мира свободного программного обеспечения, которые работают в операционной системе Windows. Все перечисленные программы успешно заменяют свои коммерческие аналоги и выполнены на высоком профессиональном уровне. Если вы хотите улучшить ситуацию с лицензионной чистотой установленного у вас на предприятии ПО, не вкладывая при этом ни копейки в лицензии; или ... подробнее

инженерная инфраструктура центра обработки данных

2006/05‣технологии

Центр обработки и передачи данных (ЦОД, data centre) — сложное инженерное сооружение, предназначенное для централизованного размещения и обслуживания компьютерного и телекоммуникационного оборудования. Существует множество внешних факторов, влияющих на качество работы вычислительных и связных ресурсов. Особенно важными и заслуживающими внимания являются негативные воздействия окружающей среды и человеческий фактор. Для предотвращения ... подробнее

AcidBOFH. Синие пингвины

2006/05‣PRIcall

В ЦУП без стука вламывается преподаватель. Терпеть этого не могу. Прерванный deathmatch в Q2 сродни прерванному половому акту. - Чем могу помочь? - Я хочу установить на преподавательскую машину Linux! - тоном, не терпящим возражений, заявляет наш специалист по выставлению незачетов. - Гм. Линукс? А почему не, допустим, OS/2? - Я хочу провести занятие по СОВРЕМЕННЫМ альтернативным операционным системам! - Тогда, может быть, лучше попробовать ... подробнее

обход аппаратной реализации DEP в Windows

2006/05‣save ass…

По правде говоря, тематика этого материала достаточно далека от того, что принято называть сетевыми решениями, публикацию его в «СР» мы нашли уместной. Причина такова: здесь описывается достаточно революционная технология защиты от несанкционированного доступа (ну и обход этой защиты, как следует из названия статьи ;), который – уж так повелось – чаще всего производится удаленным злоумышленником, через те или иные сети передачи данных. Так что ... подробнее

TOP-20 компаний и технологий

2006/05‣бизнес

Информационное издание Network World подготовило список из 20 продуктов, компаний и технологий, оказавших наиболее мощное влияние на развитие сетей во всем мире за последние два десятка лет. Издание отмечает, что кому-то их выбор может показаться и ошибочным, ведь на заключительной стадии отбора за право попасть в первую двадцатку "конкурировали" свыше 50 наименований. Основанная в 1986 году компания Network General выпустила первый в мире ... подробнее

неудачная покупка компании Ericsson

2006/05‣бизнес

Не так давно один из ведущих европейских производителей беспроводного оборудования – шведский концерн Ericsson – обнародовал свой очередной квартальный отчет. В отчете сообщалось о безусловном росте прибылей от продаж в первом квартале нынешнего года. Однако фондовый рынок прореагировал на новость довольно нестандартно: акции Ericsson упали сразу на 3%. Что ж, попробуем разобраться в ситуации. «Голая» статистика такова: чистая прибыль Ericsson ... подробнее

стратегия управления трафиком небольшого Ethernet-оператора

2006/05‣бизнес

В последнее время на рынке /* здесь и далее имеется в виду российский рынок, что, однако, не делает статью менее актуальной для читателей из других стран = прим. ред. */ интернет-доступа повсеместно происходят значительные изменения как количественного, так и качественного состава. Локально эти изменения проявляются следующим образом: - растет количество потребителей частного сектора, так называемых “казуалов” которые используют интернет как ... подробнее

Apache 2.2.0: использовать или подождать?

2006/05‣software

Apache 2.2.0 является основной версией сервера Apache и содержит множество важных изменений. Многие из этих изменений являются улучшением существующих модулей. Также было добавлено несколько новых модулей и произведены некоторые улучшения в архитектуре сервера. В этой статье мы расскажем о наиболее важных изменениях, а также подумаем, надо ли делать апгрейд до новой версии или лучше подождать. Новая версия 2.2.0 - это не только обновленная ... подробнее

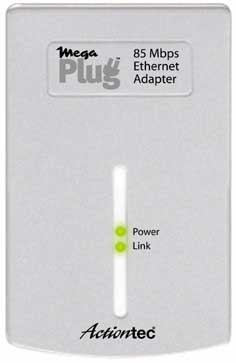

HomePlug Turbo: скоростная сеть по электропроводке?

2006/05‣лабораторная работа

введение Технологии компьютерных сетей HomePlug, работающих через электропроводку, никогда не были массовыми ни в России и других пост-советских странах, ни в США. В основном это связано с тем, что всегда существовала альтернатива в виде более быстрых и менее дорогих технологий Ethernet или Wi-Fi. Однако в Европе к HomePlug возник определенный интерес: такие компании, как Corinex, начали использовать оборудование этого стандарта для ... подробнее

маршрутизатор Nateks Networks 1601V

2006/05‣hardware

введение Многие организации зачастую сталкиваются с проблемами, когда массовое потребительское оборудование не в силах удовлетворить их требования. Тогда приходится прибегать к использованию устройств, ориентированных на корпоративный рынок. И дело тут не только и не столько в производительности, сколько в функциональности, стабильности и надежности. Маршрутизатор Nateks 1601V прекрасно подойдет для некоторых сценариев. Например, для ... подробнее

дисциплина обработки очереди HTB: руководство по использованию

2006/05‣sysadmin

введение HTB задумывалась как более понятная, прозрачная и быстрая замена дисциплины CBQ для Linux. CBQ и HTB помогают контролировать исходящий трафик на заданном интерфейсе. Обе дисциплины позволяют разделить физический канал на несколько логических и распределить по ним трафик разных типов. Для этого необходимо определить как именно распределять физическое соединение и классифицировать исходящий трафик. HTB в текущей реализации стала еще ... подробнее

распределенные атаки на распределенные системы

2006/05‣технологии

Многоагентные системы создавались для интеграции неоднородных приложений. Но и противник также нуждается в интеграции и координации своих действий для того, чтобы атаковать распределенную систему. Противник может также строить свою многоагентную систему для проведения распределенной атаки на распределенную систему. Чтобы оценить опасность таких атак, мы рассмотрим требования, которым должна удовлетворять такая враждебная многоагентная система. ... подробнее

25 признаков американизации русского программиста

2006/06‣PRIcall

1. Ваш английский еще не очень, однако вы уже зачастую метко вставляете артикли "a" и"the” перед существительными. 2. Вас уже не прикалывает обучать американских коллег русскому мату. 3. Вы предпочитаете англоязычные оригиналы технической литературы переводам. Вы перестали покупать новые книги, чтобы заглянуть в те, что у вас уже есть. 4. Вы можете выкинуть выписываемый вами технический журнал, не читая. Вы также научились выкидывать до 90% ... подробнее

Россия присоединилась к международной коалиции против спама

2006/06‣закон и порядок

МОО ВПП ЮНЕСКО «Информация для всех» присоединилась к «Лондонскому плану действий по международному сотрудничеству в области применения законодательства против спама» (London Action Plan on International Spam Enforcement Cooperation). Таким образом, Россия стала 25-й страной, чьи представители присоединились к этой международной инициативе по борьбе со спамом. Лондонский план действий стал практическим развитием положений, заложенных в ... подробнее

Рунет голосует против «интернет-правительства», хотя и не знает, что это такое

2006/06‣закон и порядок

Российский комитет Программы ЮНЕСКО «Информация для всех» и информационно-аналитический портал SecurityLab завершили проведение опроса «Управление Интернетом». В опросе приняли участие почти 650 пользователей Рунета, выразивших свое отношение к этому активно дискутируемому с конца 2003 года вопросу. Опрос проводился в рамках исследовательского проекта «Право и общество в цифровую эпоху», целью которого является поиск справедливого компромисса ... подробнее

Semonitor – пакет программ для раскрутки и оптимизации сайта

2006/06‣software

Semonitor - это программа для оптимизации сайта. Она состоит из набора утилит (модулей), каждая из которых заточена под ту или иную задачу SEO. модуль «Определение позиций» Проверка позиций сайта в поисковых системах является практически каждодневной задачей каждого оптимизатора. Позиции можно проверять и вручную, однако, если у вас несколько десятков ключевых слов и 5-7 поисковых систем, которые нужно мониторить, то этот процесс будет очень ... подробнее

email-ng

2006/06‣sysadmin

Мир изменился... Дж. Р. Р. Толкиен, «Властелин Колец» вступление На мой взгляд, прошли времена безраздельного царствования связки fetchmail+procmail+mutt. Ничего не случилось с этими программами плохого, они по-прежнему прекрасно выполняют свои функции... но вот функции эти уже не актуальны. Человек в двадцать первом веке - существо мобильное. Доступ в Сеть у него есть везде: в метро, на работе, дома, в отпуске, в кафе... И доступ к ... подробнее

криптография: палка о двух концах

2006/06‣save ass…

Криптография в наши дни повсюду. Большинство пользователей каждый день извлекают из нее пользу, даже если делают это неосознанно. В этой статье мы рассмотрим, почему криптография является «палкой о двух концах»: она обеспечивает нашу безопасность и в то же время используется против нас. Криптология – это область знаний, в которую входят две составляющие: - криптография - занимается разработкой алгоритмов, обеспечивающих конфиденциальность, ... подробнее

как рядовой домохозяйке собрать VoIP-радиотелефон за 3 доллара

2006/06‣лабораторная работа

Идея, подброшенная "случайным прохожим" (пожелавшим остаться инкогнито; он ее автор или нет, - мы не знаем, для нас это осталось загадкой), показалась настолько простой и оригинальной, что мы немедля опробовали ее в деле! Для чистоты эксперимента приобрели все детали в магазине (хотя их можно выковырять из любой ставшей уже ненужной бытовой техники) и поручили сборку человеку, далекому от техники. Меню - на рисунке 1. Рис. 1. Самым ... подробнее

настройка логов в Apache¶

2006/06‣sysadmin

Одним из кусков пазла веб-сайта являются его логи. Для большинства сайтов анализ трафика является одной из главных задач, а удобство и, в конечном итоге, результаты такого анализа зависят от того, как вы настроили свои логи. Apache - это одно из самых (если не самое) мощных open-source решений для создания веб-серверов. Возможности ведения логов в Apache как для одного сайта, так и для нескольких доменов очень гибки. Большинство возможностей ... подробнее

тайна связи против технических средств защиты информации в Интернете

2006/06‣закон и порядок

Конституционное право граждан на тайну связи придумано задолго до возникновения Интернета. Оно не знает таких понятий, как «логи», «хэш-функция» и «вирус». Новые информационные технологии и связанные с ними новые социальные явления нуждаются в согласовании со старыми, но «незыблемыми» правами человека. А нарушение оных при управлении современными компьютерными сетями носит характер повсеместный, но, к счастью, незлонамеренный. Постоянно ... подробнее

Россия: принятие закона об информационной безопасности страны все откладывается

2006/06‣закон и порядок

С громким заявлением о новой международной угрозе выступил заместитель министра иностранных дел РФ Александр Яковенко. Проблемой номер один он назвал информационную безопасность. Международное сообщество уже давно тревожно следит за развитием высоких технологий. Яковенко перечислил возможные угрозы: это прерывание связи с самолетами, нарушение баз данных крупных банков, катастрофы на крупных предприятиях - там, где можно отключить из сети ... подробнее

если бы Cisco Systems выпускала микроволновки...

2006/06‣PRIcall

0. Микроволновка всегда была бы синяя и имела стандартную высоту в 1U. 1. Микроволновка стоит 10 тысяч долларов. Причем это только шасси, модули для микроволнового приготовления пищи приобретаются отдельно. 2. Модули для приготовления еды бывают 78 видов, из них только 12 подходят к вашей печке. 3. Кроме модулей приготовления еды необходимо приобретать модуль для вращения тарелочки, собственно тарелочку и подставку для соединения тарелочки с ... подробнее

fighting 0-day: способы борьбы с неизвестными атаками

2006/06‣save ass…

введение Рынок информационной безопасности во всем мире очень быстро и успешно развивается в нескольких различных направлениях. Как правило, это либо разработка специального ПО для защиты (например, файрволлы, VPN-системы, антивирусы, SPAM-фильтры и пр.) либо предоставление специализированных услуг (вроде анализа рисков компании и разработки политики информационной безопасности). Но, к сожалению, вся индустрия очень часто забывает о такой ... подробнее

TUT.BY обновляет почтовый сервер

2006/07‣success story

Что может быть естественнее и полезнее для любого ИТ-специалиста, чем обучение на опыте – как своем, зачастую не самом сладком, так и на чужом – как негативном (учиться на чужих ошибках), так и позитивном. Рубрика Success story даже названием своим дает понять, что в опубликованных в ней материалах речь идет именно о «чужом позитивном опыте». Тем более любопытно и поучительно, когда опытом делятся компании и организации, авторитетность ... подробнее

«Белтелеком» открывает первый центр обработки данных

2006/07‣success story

28 июня в РУП «Белтелеком» состоялось открытие центра обработки данных (ЦОД, DataCentre) – национальной хостинговой площадки республики Беларусь. Торжественное открытие центра провели Министр связи и информатизации РБ Николай Пантелей и генеральный директор РУП «Белтелеком» Константин Тикарь. На реализацию этого проекта потребовался примерно год. Примечательно, что на создание дата-центра не было затрачено ни копейки бюджетных средств – все ... подробнее

открытое письмо

2006/07‣мнение

редакционное предисловие Долго думали, в какую рубрику сайта поместить сей эпохальный труд - PRIcall или мнение, остановились на втором, хотя некоторые вещи скорее уместны в рубрике с юмором. Письмо публикуется as is, разве что в самых стремных местах вставлены небольшие редакторские коментарии. 21 июня 2007 года в редакции белорусской республиканской газеты «СБ Беларусь Сегодня» состоялась онлайн конференция с участием директора ... подробнее

Panda GateDefender защищает сети китайского министерства связи

2006/07‣success story

Panda GateDefender – это устройство безопасности периметра, именно его выбрало китайское министерство связи для защиты своего сетевого периметра. Министерству требовалось внедрение системы, которая бы позволила безопасно обмениваться информацией со всеми региональными офисами. Однако в данном случае главной проблемой был широкий географический разброс региональных офисов министерства. Что создает исключительно сложный периметр, поскольку ... подробнее

Symantec выпускает Storage Foundation 5.0

2006/07‣решения

Symantec анонсировала Veritas Storage Foundation 5.0, следующее поколение своей технологии хранения и виртуализации данных. К числу важных усовершенствований продукта относятся новые средства централизованного управления, улучшенная виртуализация устройств хранения данных и полная поддержка корпоративных приложений и баз данных. Storage Foundation 5.0 выйдет одновременно для разных операционных систем. Symantec переработала архитектуру Veritas ... подробнее

о роли сетевых технологий в здравоохранении XXI века

2006/07‣мнение

Медицина переживает период больших перемен, и Эд Маркс знает это, как мало кто еще. Он работает техническим директором (CIO) в Университетской системе здравоохранения штата Огайо (UHHS), одной из крупнейших медицинских систем США. Эд Маркс руководит самым крупным в мире проектом по перестройке системы медицинских коммуникаций. Система UHHS обслуживает более 3 млн пациентов в 150 точках. В системе работает 25000 врачей и других сотрудников. ... подробнее

подделка заголовков HTTP-запроса с помощью Flash ActionScript

2006/07‣save ass…

Flash Player – популярное дополнение к браузеру от компании Adobe (изначально Flash был разработан Macromedia, которую позже купил Adobe). В этой статье рассматриваются Flash 7-й и 8-й версии, которые установлены более чем на 94% рабочих станций, имеющих выход в Интернет (согласно опросу NPD Online Survey в апреле 2006 года). Flash анимация поставляется в виде файлов SWF (ShockWave File). Adobe также разработал язык ActionScript, напоминающий ... подробнее

метод виртуального процессора в защите программного обеспечения

2006/07‣программирование

В статье рассматривается метод защиты программного обеспечения от изучения с помощью переноса защищаемого кода в виртуальную среду исполнения. Проводится анализ эффективности, а так же недостатков метода. Предлагается вариант реализации, позволяющий снизить себестоимость разработки. введение Как известно, идеального способа защиты программного обеспечения не существует. В связи с этим разработчики защитных систем не стремятся лишить ... подробнее

Microsoft поворачивается лицом к управлению документами – «на запах» больших денег?

2006/07‣бизнес

В первых числах апреля 2006 года на сайте компании Microsoft открылся блог группы, занимающейся вопросами управления документами в семействе продуктов Microsoft Office. Очень показательно, что в число организаторов блога вошли не только менеджеры программных проектов Джейсон Кахил (Jason Cahill) и Этан Гуреш (Ethan Guresh), но и руководитель службы ДОУ компании Microsoft Тина Торрес (Tina Torres), отвечающая за стратегические проекты в области ... подробнее

знакомство с Subversion

2006/07‣software

Управление версиями — это искусство управления изменяющейся информацией. Долгое время оно было жизненно важным инструментом программистов, которые обычно проводят время, внося небольшие изменения в программы, а в один прекрасный момент делают откат изменений, возвращаясь к предыдущей версии. Однако, полезность систем управления версиями выходит далеко за пределы мира разработчиков программного обеспечения. Управление версиями требуется повсюду, ... подробнее

кто стучится в дверь ко мне?

2006/07‣sysadmin

Интересные и прогрессивные идеи, как водится, буквально витают в воздухе и могут забрести в голову совершенно разным людям, живущим в удаленных друг от друга частях света. Вот почему, кстати, мне и не нравится идея патентования программного обеспечения – первый поймавший идею за хвост лишает тысячи других людей права пользоваться их собственными идеями. Ну да мы отвлеклись... Я, собственно, вот к чему клоню: еще в конце 90-х ваша покорная ... подробнее

как написать концепцию информационной безопасности предприятия

2006/07‣закон и порядок

введение Цель данного документа – задать вектор движения в написании основополагающего документа в системе информационной безопасности (далее ИБ) организации. Часто приходится слышать: как написать концепцию ИБ, что должно в ней быть, кто может поделиться и т.п. Так как концепция информационной безопасности (далее концепция) - это документ, который имеет определенную степень секретности, то мало кто с вами ей поделится. что представляет ... подробнее

TUT.BY обновляет почтовый сервер

2006/07‣success story

Что может быть естественнее и полезнее для любого ИТ-специалиста, чем обучение на опыте – как своем, зачастую не самом сладком, так и на чужом – как негативном (учиться на чужих ошибках), так и позитивном. Рубрика Success story даже названием своим дает понять, что в опубликованных в ней материалах речь идет именно о «чужом позитивном опыте». Тем более любопытно и поучительно, когда опытом делятся компании и организации, авторитетность которых ... подробнее

о революции в сфере телекоммуникаций

2006/07‣мнение

Эпоха традиционных телекоммуникаций, несомненно, подходит к концу. Каким будет новый мир связи? Этот вопрос по-прежнему остается предметом дискуссий и споров. Нам, конечно же, никуда не деться от привычных телефонных соединений, используемых для передачи данных, видео, а также мобильных услуг. Сочетания и переплетения этих услуг дают бесконечное число вариантов. Вопрос в том, как найти среди них самые перспективные и успешные. Не следует ... подробнее

проблемы обеспечения безопасности банковских учреждений техническими средствами охраны

2006/07‣мнение

В настоящее время структура и состав интегрированных систем технических средств охраны (ИС ТСО) банковских учреждений тщательно разработаны и активно применяются на практике. Использование многоуровневой системы охранной сигнализации (извещатели с разными принципами обработки сигнала: ИК, радиоволновой, сейсмический/вибрационный, акустический и др.) позволяет обеспечить относительно гарантированный уровень безопасности (имущества/защиты ... подробнее

AcidBOFH. О пользе птиц

2006/07‣PRIcall

Ну вот. Не успел я как следует обва... простите, подготовить класс для занятий, как мне уже звонит какой-то дятел... Простите, опять ошибся. Это не дятел, это настоящий тукан, который своим тяжёлым клювом умудрился проломать компьютеру заднюю стенку с порчей сетевой карты. На мои советы заменить сломанный трансформатор автотрансформатором от холодильника реагирует как-то странно. Надо будет попросить уборщицу проверить его стол на предмет книг ... подробнее

категорирование информации и информационных систем. обеспечение базового уровня информационной безопасности

2006/08‣save ass…

введение Мероприятия по обеспечению информационной безопасности (ИБ), как известно, не приносят доходов, с их помощью можно лишь уменьшить ущерб от возможных инцидентов. Поэтому очень важно, чтобы затраты на создание и поддержание ИБ на должном уровне были соразмерны ценности активов организации, связанных с ее информационной системой (ИС). Соразмерность может быть обеспечена категорированием информации и информационной системы, а также ... подробнее

сокрытие процессов в rootkits

2006/08‣save ass…

С появлением FU, мир руткитов перешел на следующий уровень - с реализации перехвата системных вызов на сокрытие своего присутствия. Новые возможности средств нападения потребовали разработки новой защиты. Современные алгоритмы, используемые rootkit-детекторами, такими как BlackLight, пытаются обнаружить максимально подробную информацию об установленном в систему рутките, вместо того чтобы просто искать созданные им перехватчики системных ... подробнее

продвинутый межсайтовый скриптинг с удаленным контролем в реальном времени

2006/08‣save ass…

Межсайтовый скриптинг обычно воспринимается разработчиками и экспертами безопасности как минимальная угроза. В этой статье мы хотим развеять этот миф и представить инструмент XSS-Proxy, который позволяет удаленному атакующему полностью контролировать XSS-нападение. В статье будут описаны существующие XSS-атаки и будет разработан новый метод для создания интерактивных, двунаправленных, постоянных и более опасных XSS-атак. основные типы ... подробнее

переход с Apache 1.3 на 2.0 – возможные трудности

2006/08‣sysadmin

Все трудные ситуации, рассмотренные в этой статье, произошли при переносе сайта apache.org на сервер Apache 2.0. Это случилось довольно давно, задолго до выпуска первой бета версии, поэтому некоторые вещи могут быть несколько устаревшими, но в основном все действия остаются актуальными. Также хочу выразить благодарность: не я перенес сайт apache.org на сервер Apache 2.0. Я начал работать над этим, но потом, по личным причинам, передал эту ... подробнее

настройка OpenVPN c применением сертификатов X.509 вместо статических ключей

2006/08‣sysadmin

Данная статья не претендует на исчерпывающее повествование по данной теме. В ней не раскрываются все возможности и опции настройки пакетов OpenSSL и OpenVPN. Впрочем, и о том, и о другом писалось уже достаточно много, в том числе и в «СР». В любом случае, за более подробной информацией рекомендуется обратиться к сайтам разработчиков и man-страницам. Все изложенное тут является результатом попытки автора решить прикладную задачу подключения ... подробнее

Cisco NAC Appliance в действии

2006/08‣success story

Специалисты по защите сетей решают сложнейшие задачи, но ни одна из них не приносит столько головной боли, как необходимость контролировать неконтролируемые компьютерные устройства, которые подключены к сети, но не находятся под непосредственным управлением сетевого администратора. Новаторская технология Cisco Systems может предоставить сетевым администраторам возможность автоматической проверки внешних устройств (настольных компьютеров, ... подробнее

может ли телефон заменить компьютер на рабочем столе?

2006/08‣технологии

Что это может значить «Телефон заменит компьютер на моем рабочем столе»? –возмутится любой более или менее продвинутый юзер. Ведь это же два абсолютно разных устройства. Для разных задач. Телефон – чтобы звонить. А компьютер, компьютер это универсальный прибор. На нем работают корпоративные программы, почта, текстовый редактор, наконец. Скажете мне, пожалуйста, как я буду редактировать текст на телефоне? Как вы это себе можете представить? ... подробнее

презентация и crash-test оборудования Signamax

2006/09‣лабораторная работа

13 сентября в Минске компании AESP и IBA провели совместное мероприятие – презентацию оборудования торговой марки Signamax. Формальным поводом для этого мероприятия стало завершение серийной сертификации активного оборудования Signamax в Республике Беларусь. Впрочем, речь шла не только о нем. Поскольку упомянутая торговая марка присутствует на белорусском рынке относительно недавно, организаторы уделили много внимания и другим направлениям, в ... подробнее

комплексные KVMP решения «все в одном» от ATEN

2006/09‣hardware

ATEN International представляет четыре новых 2 и 4-портовых внешних KVMP-переключателя, дополняющих линейку начального уровня Master View – CS- 1732A/CS-1734A, CS-1742/CS-1744, CS-1762/CS-1764 и CS-1772/CS-1774. Все эти KVM-переключатели могут использоваться как USB-хабы и обладают расширенной поддержкой различных платформ, представляя собой продвинутые коммутационные решения для современных рабочих станций в домашних или небольших офисах. ... подробнее

cистема безопасности ISS на фешенебельном курорте Адриатики

2006/09‣success story

Необычный проект был разработан и технически реализован компанией Sistem Video (Хорватия, г. Загреб). Комплекс «Инспектор+» стал основой территориально-распределенной многоканальной системы видеонаблюдения, установленной на искусственном острове в одном из самых живописных заливов Адриатики - бухте Фрапа. Этот рукотворный участок суши площадью 136 000 квадратных метров занимает одноименный фешенебельный туристический комплекс «Марина Фрапа». ... подробнее

ленточные библиотеки DESTEN Navigator STL

2006/09‣hardware

Компания DESTEN Computers представляет линейку ленточных библиотек DESTEN Navigator STL. Ленточная библиотека STL 8024 SC предоставляет емкость до 19,2 Тб и предлагает простое автоматизированное решение резервного копирования и архивирования. Автозагрузчики STL 8012 SC и ленточные библиотеки STL 8024 SC делают доступными решения ленточной автоматизации резервного копирования и архивирования данных для предприятий любого размера. ... подробнее

беспроводная связь становится повсеместной

2006/09‣мнение

Популярность беспроводной связи растет взрывообразными темпами, открывая для операторов новые рынки - от сетевых игр на экранах сотовых телефонов до служб экстренной помощи. О перспективах рынка беспроводной связи рассуждает Алан Коэн (Alan S. Cohen), старший директор компании Cisco Systems, отвечающий за мобильные решения. Беспроводные технологии быстро становятся общепринятым стандартом, который оказывает всестороннее влияние на нашу жизнь. ... подробнее

спам в первом полугодии 2006 года

2006/09‣закон и порядок

В данном отчете анализируются количество и тематический состав спама в первом полугодии 2006 года, рассказывается о новых спамерских приемах и методах рассылки спама. Даются прогнозы развития спама в ближайшем полугодии. Отчет может быть полезен как профессионалам в области IT- безопасности, так и пользователям, интересующимся проблемой спама. «Лаборатория Касперского» получает и анализирует примерно 300-500 тысяч спамерских сообщений в день. ... подробнее

исповедь разработчика Linux

2006/09‣PRIcall

Раньше я думал, что свободное ПО – прекрасная вещь. Однако не хотелось бы соотносить себя с теми фундаменталистами, ставящими знак равенства между GNU и свободой, загаживающими весь Инет псевдоинтеллектуальным мастурбированием на тему: «свободное» программное обеспечение ведет к «свободному» обществу. В противоположность «чумазым линуксоидам» и «бородатым BSD-шникам», наводнившим Интернет, у меня есть веские (и весьма американские) причины для ... подробнее

mod_macro: макроподстановки в конфиге Apache

2006/09‣sysadmin

В работе администраторов серверов помимо множества интереснейших занятий присутствует некоторая рутина. Одним из таких рутинных занятий является поддержка конфигурации сервера в актуальном состоянии. А именно в той ее части, которая ответственна за работу виртуальных хостов. Особенно это актуально для администраторов хостинговых компаний, у которых количество таких хостов превышает несколько сотен. Однако есть один замечательный модуль, ... подробнее

телепузики едят ваш мозг!

2006/09‣PRIcall

"За горами, за долами телепузики живут". Если вы не знаете, откуда взята эта фраза - вам повезло. Это значит, что вам не довелось сталкиваться с феноменом современной "культуры для детей" под названием "телепузики". Так получилось, что я впервые столкнулся с телепузиками еще до того, как они начали свое победное шествие по нашим голубым экранам и мозгам нашего подрастающего поколения. В то далекое время я сам давно уже вышел из детского ... подробнее

простой способ веб-аутентификации пользователей сетей Wi-Fi

2006/09‣sysadmin

Это краткое руководство будет полезно начинающим сисадминам, перед которыми стоит задача быстро и с минимальными затратами развернуть систему Wi- Fi доступа с аутентификацией и авторизацией. Это может быть, например, небольшая беспроводная сеть, предоставляющая платную услугу использования интернета для мобильных абонентов. В интернет-кафе ставка обычно делается не на организацию безопасных каналов связи, а на простоту пользования услугой. ... подробнее

настраиваем Samba для работы с Active Directory и Win 2003

2006/09‣sysadmin

Возникла у меня задача организовать небольшую файловую помойку на Linux для пользователей Windows, которыми руководит AD. Перечитал кучу документации, но, делая, как сказано в документации, я никаких результатов не добился. Вот поэтому и решил написать данное небольшое руководство. Сразу оговорюсь, что за последствия, повлекшие за собой какие-либо деструктивные действия, ответственности не несу. Итак, первое, что нам надо сделать - это ... подробнее

в отрасли связи появилась технологическая Вавилонская башня

2006/09‣технологии

На проходившей в Великобритании международной конференции по телекоммуникациям и компьютерам (International Conference on Telecommunications and Computers) ученые и инженеры обсуждали перспективы новой технологии, которая позволит электронным устройствам понимать все существующие стандарты беспроводной передачи данных. Технологию неофициально называют "Вавилонской башней" (Tower of Babel), памятуя о библейской легенде, рассказывающей о ... подробнее

о будущем мобильной связи спросите у подростков

2006/09‣мнение

Предлагаем вашему вниманию свежий пост из блога Джонатана Шварца (Jonathan Schwartz) - президента и CEO компании Sun Microsystems. В своем блоге господин Шварц в неформальном стиле рассказывает о наиболее интересных событиях компании, а также размышляет о настоящем и будущем информационных технологий, связанного с IT бизнеса и, конечно, о роли во всем этом управляемой им компании. Несколько лет назад мне довелось участвовать в круглом столе ... подробнее

AcidBOFH. Наша специфика

2006/09‣PRIcall

Понедельник. День раздачи пинков... А с учетом нашей химической специфики пинки можно раздавать в твердом, жидком и газообразном виде, даже не отрывая задницы от стула. Еще нет двух дня, а я уже на работе. Это плохо. Я не пообедал. Пользователи, кушающие за клавиатурой, по крайней мере будут сегодня чистить каждую клавишу по отдельности. Личным носовым платком. А когда уделают таким образом клавиатуру полностью, можно посоветовать им свой... ... подробнее

актуальные вопросы защиты информации в автоматизированных системах

2006/09‣save ass…

В статье рассматриваются некоторые актуальные вопросы защиты информации в автоматизированных системах (АС), делается вывод о необходимости создания комплексной системы защиты информации. В современном мире информация стала одним из наиболее мощных рычагов экономического развития. Владение информацией необходимого качества в нужное время и в нужном месте является залогом успеха во многих видах деятельности. Монопольное обладание определенной ... подробнее

использование ipcad, sqlite и Python-сриптов для учета трафика

2006/09‣sysadmin

дано Шлюз на базе FreeBSD 4.11. Настроенный файрволл ipfw, используется natd (divert правила в файерволе). Правила файрволла - в /etc/firewall.conf. цель Необходимо замерять трафик на шлюзе. Нагрузка на шлюз, по возможности, должна быть минимальной. Файлы не должны занимать много места на диске. мотивация Аппаратная платформа шлюза слабая. Задачу предпочтительно решать так, чтобы на шлюзе не требовалось ставить никаких сложных СУБД, ... подробнее

категорирование информации и информационных систем. обеспечение базового уровня информационной безопасности

2006/09‣save ass…

Продолжение. Начало в «Сетевых решениях» №8 за 2006 год. дополнительные и усиленные регуляторы безопасности для умеренного уровня ИБ Для умеренного уровня информационной безопасности целесообразно применение следующих дополнительных и усиленных (по сравнению с минимальным уровнем) регуляторов безопасности. оценка рисков Сканирование уязвимостей. С заданной частотой или после появления сведений о новых критичных для ИС уязвимостях ... подробнее

будущее – за широкополосным доступом

2006/10‣технологии

Услуга Triple Play, то есть скоростная передача голоса, данных и видео через единое широкополосное соединение, открывает пользователю возможность выбора из всего многообразия информации и услуг, которые он может получить в интерактивной форме по телевизору или на свой компьютер. Мультимедийный способ передачи информации, пользующийся все большей популярностью, требует высокой пропускной способности каналов связи. В связи с этим часто возникают ... подробнее

NEC Computers выпускает Virtual PC Center

2006/10‣hardware

NEC Computers анонсировала выпуск программно-аппаратного решения Virtual PC Center (VPCC). Это решение для виртуальных рабочих станций, объединяющее компьютерные вычисления и IP-телефонию. Благодаря объединению IP-телефонии и компьютерных вычислений, архитектура Virtual PC Center, включающая тонкие клиенты, позволяет упростить управление рабочими станциями, в то же время значительно сократить затраты на содержание информационной инфраструктуры ... подробнее

самые распространенные заблуждения об Apache

2006/10‣технологии

Сеть полна информации о сервере Apache. Различные советы и трюки, многочисленные дискуссии, эксперты всех мастей, бесчисленные how to и статьи, освещающие все аспекты сервера Apache. Некоторые из них стоит почитать, а некоторые нет. Среди всего этого разнообразия информации есть несколько мифов или "полуправд", которые настолько распространились, что стали уже "неоспоримой истиной". С этими заблуждениями необходимо бороться. Почти все они ... подробнее

анализ распределения операционных систем веб-серверов

2006/10‣бизнес

Не секрет, что доминирующая в России и других странах СНГ клиентская операционная система (ОС) – это MS Windows. Суммарная доля всех остальных ОС едва превосходит один процент. Большинство пользователей, пожалуй, даже и не догадывается о существовании других ОС. Но тем, кто работает в Интернете, известно, что большинство российских серверов работают под управлением тех или иных клонов Unix. И, как большинство пользователей сегодня не испугаешь ... подробнее

time-tracking в условиях, приближенных к боевым

2006/10‣PRIcall

Умные дядьки в толстых книжках пишут о том, что тщательно следить за рабочим временем сотрудников только для того, чтобы потом их дрю... в смысле мотивировать самыми простыми и бесхитростными способами - занятие, по самой своей идее обреченное на провал. А вот как это было в одной фирме Z. Жило-было в фирме Z довольно-таки большое IT-подразделение. И в один прекрасный день у этого подразделения поменялся начальник. Новый босс (назовем его M) ... подробнее

защита FreeBSD от OS Fingerprinting с использоанием PF

2006/10‣sysadmin

Статья посвящена защите FreeBSD от удаленного определения типа ОС. /* Подробная статья об алгоритмах анализа удаленной системы, в частности об определении типа и версии удаленной ОС (OS fingerprinting) на основе поведения стека TCP/IP удаленного хоста, публиковалась в «Сетевых Решениях» № 11 за 2000 год. с названием «Определение операционной системы удаленного хоста» */ исходные данные Самый популярный сетевой сканер и средство для ... подробнее

TUT.BY получил право регистрировать домены .BY

2006/10‣бизнес

27 октября компания "Надежные программы" (зарегистрированный товарный знак TUT.BY) получила в ГЦБИ лицензию, дающую право регистрировать домены в зоне .by. Лицензия сроком на пять лет за номером 01019/0026154 "на право осуществления технической защиты информации, в том числе криптографическими методами, включая применение электронной цифровой подписи" была выдана после аттестации предприятия и сотрудников предприятия в Государственном центре ... подробнее

AcidBOFH. High voltage

2006/10‣PRIcall

Этот рассказ завершает серию публикаций «AcidBOFH». Напомним, что на создание этого цикла рассказов автора сподвигли бессметрные творения Саймона Траваглиа (Simon Paul Travaglia) под названием BOFH (Bastard Operator From Hell). BOFH – это юмористические зарисовки из жизни университетских админов, о тупоголовых юзерах, непробиваемом начальстве... ну в общем обо всем, что хорошо знакомо любому сисадмину ;) AcidBOFH - это «наш ответ Чемберлену» - ... подробнее

влияние менеджеров виртуальной памяти на производительность J2EE приложений

2006/10‣лабораторная работа

Мы изучаем влияние менеджеров виртуальной памятии (VMM, Virtual Memory Manager) операционных систем на производительность корпоративного программного обеспечения. Для исследований мы выбрали несколько популярных семейств ядра Linux и внесли изменения в настройки их VMM. Производительность измерялась в тесте ECPerf J2EE. Для запуска теста мы использовали сервер приложений JBoss. Результаты наших тестов показывают, что изменение даже одного ... подробнее

современные методы оценки информационной безопасности автоматизированных систем

2006/10‣save ass…

В статье приведены анализ подходов к оценке информационной безопасности автоматизированных систем, недостатки существующих методик оценки информационной безопасности. Структурированы основные принципы разработки таких методик. Показаны важность и актуальность исследований в этом направлении. Проблема обеспечения информационной безопасности (ИБ) современных автоматизированных систем (АС) компаний стоит в ряду первых и самых важных. Сложность ... подробнее

отсутствие взаимного доверия в "виртуальных коллективах" снижает производительность труда

2006/11‣бизнес

Безобидное, на первый взгляд, поведение коллег по работе может разрушить сплоченность коллектива и резко снизить производительность труда в распределенных компаниях. Об этом говорится в отчете о результатах исследования, проведенного по заказу компании Cisco Systems. Исследование показало, что чрезмерное использование электронной почты, нежелание отвечать на сообщения и выбор неоптимальных средств связи снижают уровень доверия в распределенных ... подробнее

безопасность и качество

2006/11‣мнение

Концепция тотального управления качеством (Total Quality Management, TQM) не является чем-то новым. Организации всех типов и размеров давно пользуются принципами TQM для непрерывного совершенствования самых разных процессов от розничной торговли и научных исследований до производства и логистики. Но лишь сегодня эти принципы стали впервые применяться в новой важной области – в области сетевой безопасности. Процедуры безопасности часто ... подробнее

ATEN выпускает новое централизованное решение

2006/11‣software

ATEN International представляет решение CC1000 Control Center Over the NET, дополняющее линейку ALTUSEN Over the NET. CC1000 - это программное решение для безопасного и централизованного управления IT-инфраструктурой многочисленных вычислительных центров, филиалов и удаленных офисов. Оно создано для IT-администраторов, которым необходимо организовать управление всеми Over the NET и другими работающими по IP IT-устройствами через один IP-адрес. ... подробнее

TRENDnet выпускает новый USB 2.0 адаптер TEW-445UB

2006/11‣hardware

Компания TRENDnet объявляет о выходе нового беспроводного сетевого адаптера USB 2.0 108 Мбайт TEW-445UB. Адаптер обеспечивает высокую пропускную способность, совместим со стандартами 802.11b/g и гарантирует надежную связь на дальних расстояниях. Вариант адаптера для настольного ПК и ноутбука с USB 2.0 включает длинный кабель для соединения с мощной внешней антенной, которая может быть легко установлена и направлена для обеспечения чистого ... подробнее

USRobotics расширяет семейство продуктов Courier

2006/11‣hardware

Компания USRobotics, подразделение Platinum Equity, объявила о добавлении к своему семейству продуктов Courier четырех интеллектуальных коммутаторов. Это коммутаторы с 16, 24 или 48 портами Gigabit Ethernet, а также коммутатор с 24 портами 10/100 Ethernet и функцией Power over Ethernet + 2 порта Gigabit Ethernet. Эти устройства добавились к другим продуктам бизнес-класса производителя сетевого оборудования, включая узел доступа к беспроводным ... подробнее

многоядерные процессоры Intel для серверов и рабочих станций

2006/11‣hardware

Этим летом корпорация Intel обновила все семейства своих серверных процессоров. В октябре Intel продемонстрировала первый четырехъядерный процессор для многопроцессорных серверных систем под кодовым названием Tigerton (на пресс-брифинге в Сан-Франциско был показан в работе четырехпроцессорный сервер, созданный на его основе), который завершит переход семейства процессоров Intel Xeon к микроархитектуре Intel Core во всех секторах рынка – одно, ... подробнее

SNMP и безопасность

2006/11‣лабораторная работа

Простой протокол управления сетью SNMP был разработан для эффективного управления локальной сетью, при этом оборудование в сети может быть от разных производителей. Способ работы протокола полностью отражается в части названия - простой. Это было обязательным условием при разработке, так как в 90-х годах коммутаторы и маршрутизаторы были очень слабыми, и встраивать в них поддержку сложного протокола было просто невозможно. На данный момент ... подробнее

источник кадров

2006/11‣мнение