Статьи из номера 2006/05

страсти вокруг «Синей лягушки»

2006/05‣save ass…

17 мая, после массированной DDoS-атаки, которой подверглись сайты компании Blue Security, и угроз, полученных компанией от спамеров, Blue Security объявила о закрытии проекта Blue Frog. Один из основателей компании и ее генеральный директор Эран Решеф (Eran Reshef), по его словам, вывесил белый флаг и признал поражение в войне со спамерами. скажи «ква!» Почившая «Синяя лягушка» была молода. Blue Security начала распространять бета-версию ... подробнее

технологии аутентификации отправителя: пока безупречного решения нет

2006/05‣технологии

Ведущие интернет-провайдеры и компании, занимающиеся интернет-безопасностью, обсудили проблему технологии аутентификации отправителя почтовых сообщений на встрече в Чикаго. две технологии На сегодняшний день рассматриваются как основные две технологии аутентификации отправителя. Задача обеих технологий – подтверждение подлинности отправителя, но подтверждают они ее разными способами. Sender ID, основанная на решении Microsoft Caller ID и ... подробнее

Wi-Fi под Linux - краткий курс

2006/05‣sysadmin

"а оно вам надо?" Вполне вероятно. Уж очень неуместны бывают сетевые кабели, когда хочется полистать какой-нибудь online-magazine в шезлонге на балконе... Тем более, что декларируемые 54 Mbit/sec "выливаются" во вполне приличные 20Mbit/sec. Не говоря уже о тех случаях, когда прокладка кабеля просто не представляется возможной или уж вовсе лениво дырявить очередное шлакобетонное перекрытие. С учетом нынешней стоимости оборудования Wi-Fi (~$20 ... подробнее

cпам: кто виноват?

2006/05‣мнение

Проблема нежелательных рассылок (спама) встала в Сети еще в первой половине девяностых годов. Героические усилия профессиональной части сетевого сообщества по предотвращению засорения сетевой среды спамом, на взгляд неискушенного пользователя, вовсе не дают результатов: спам как шел, так и идет. На самом деле, конечно, от профессиональной борьбы со спамом результат есть, и состоит он ровно в том, что количество спама остается более-менее на ... подробнее

телекоммуникационный рынок калининградской области

2006/05‣бизнес

Продолжаем знакомить читателей с ситуацией в телекоммуникационной отрасли наших соседей по бывшему СССР. Уже был достаточно подробный материал о положении дел в Грузии, достаточно много писалось о РФ. Сегодняшний материал – также о России, но в силу причин, описанных чуть ниже, он стоит несколько особняком. Калининградская область очень часто представляется жителям «большой России» некой неизвестной сказочной землей, овеянной множеством мифов. ... подробнее

свободное ПО для ОС Windows

2006/05‣software

Свободные программы для Windows существуют. Здесь представлен список лучших приложений из мира свободного программного обеспечения, которые работают в операционной системе Windows. Все перечисленные программы успешно заменяют свои коммерческие аналоги и выполнены на высоком профессиональном уровне. Если вы хотите улучшить ситуацию с лицензионной чистотой установленного у вас на предприятии ПО, не вкладывая при этом ни копейки в лицензии; или ... подробнее

инженерная инфраструктура центра обработки данных

2006/05‣технологии

Центр обработки и передачи данных (ЦОД, data centre) — сложное инженерное сооружение, предназначенное для централизованного размещения и обслуживания компьютерного и телекоммуникационного оборудования. Существует множество внешних факторов, влияющих на качество работы вычислительных и связных ресурсов. Особенно важными и заслуживающими внимания являются негативные воздействия окружающей среды и человеческий фактор. Для предотвращения ... подробнее

AcidBOFH. Синие пингвины

2006/05‣PRIcall

В ЦУП без стука вламывается преподаватель. Терпеть этого не могу. Прерванный deathmatch в Q2 сродни прерванному половому акту. - Чем могу помочь? - Я хочу установить на преподавательскую машину Linux! - тоном, не терпящим возражений, заявляет наш специалист по выставлению незачетов. - Гм. Линукс? А почему не, допустим, OS/2? - Я хочу провести занятие по СОВРЕМЕННЫМ альтернативным операционным системам! - Тогда, может быть, лучше попробовать ... подробнее

обход аппаратной реализации DEP в Windows

2006/05‣save ass…

По правде говоря, тематика этого материала достаточно далека от того, что принято называть сетевыми решениями, публикацию его в «СР» мы нашли уместной. Причина такова: здесь описывается достаточно революционная технология защиты от несанкционированного доступа (ну и обход этой защиты, как следует из названия статьи ;), который – уж так повелось – чаще всего производится удаленным злоумышленником, через те или иные сети передачи данных. Так что ... подробнее

TOP-20 компаний и технологий

2006/05‣бизнес

Информационное издание Network World подготовило список из 20 продуктов, компаний и технологий, оказавших наиболее мощное влияние на развитие сетей во всем мире за последние два десятка лет. Издание отмечает, что кому-то их выбор может показаться и ошибочным, ведь на заключительной стадии отбора за право попасть в первую двадцатку "конкурировали" свыше 50 наименований. Основанная в 1986 году компания Network General выпустила первый в мире ... подробнее

неудачная покупка компании Ericsson

2006/05‣бизнес

Не так давно один из ведущих европейских производителей беспроводного оборудования – шведский концерн Ericsson – обнародовал свой очередной квартальный отчет. В отчете сообщалось о безусловном росте прибылей от продаж в первом квартале нынешнего года. Однако фондовый рынок прореагировал на новость довольно нестандартно: акции Ericsson упали сразу на 3%. Что ж, попробуем разобраться в ситуации. «Голая» статистика такова: чистая прибыль Ericsson ... подробнее

стратегия управления трафиком небольшого Ethernet-оператора

2006/05‣бизнес

В последнее время на рынке /* здесь и далее имеется в виду российский рынок, что, однако, не делает статью менее актуальной для читателей из других стран = прим. ред. */ интернет-доступа повсеместно происходят значительные изменения как количественного, так и качественного состава. Локально эти изменения проявляются следующим образом: - растет количество потребителей частного сектора, так называемых “казуалов” которые используют интернет как ... подробнее

Apache 2.2.0: использовать или подождать?

2006/05‣software

Apache 2.2.0 является основной версией сервера Apache и содержит множество важных изменений. Многие из этих изменений являются улучшением существующих модулей. Также было добавлено несколько новых модулей и произведены некоторые улучшения в архитектуре сервера. В этой статье мы расскажем о наиболее важных изменениях, а также подумаем, надо ли делать апгрейд до новой версии или лучше подождать. Новая версия 2.2.0 - это не только обновленная ... подробнее

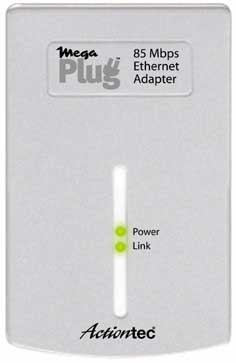

HomePlug Turbo: скоростная сеть по электропроводке?

2006/05‣лабораторная работа

введение Технологии компьютерных сетей HomePlug, работающих через электропроводку, никогда не были массовыми ни в России и других пост-советских странах, ни в США. В основном это связано с тем, что всегда существовала альтернатива в виде более быстрых и менее дорогих технологий Ethernet или Wi-Fi. Однако в Европе к HomePlug возник определенный интерес: такие компании, как Corinex, начали использовать оборудование этого стандарта для ... подробнее

маршрутизатор Nateks Networks 1601V

2006/05‣hardware

введение Многие организации зачастую сталкиваются с проблемами, когда массовое потребительское оборудование не в силах удовлетворить их требования. Тогда приходится прибегать к использованию устройств, ориентированных на корпоративный рынок. И дело тут не только и не столько в производительности, сколько в функциональности, стабильности и надежности. Маршрутизатор Nateks 1601V прекрасно подойдет для некоторых сценариев. Например, для ... подробнее

дисциплина обработки очереди HTB: руководство по использованию

2006/05‣sysadmin

введение HTB задумывалась как более понятная, прозрачная и быстрая замена дисциплины CBQ для Linux. CBQ и HTB помогают контролировать исходящий трафик на заданном интерфейсе. Обе дисциплины позволяют разделить физический канал на несколько логических и распределить по ним трафик разных типов. Для этого необходимо определить как именно распределять физическое соединение и классифицировать исходящий трафик. HTB в текущей реализации стала еще ... подробнее

распределенные атаки на распределенные системы

2006/05‣технологии

Многоагентные системы создавались для интеграции неоднородных приложений. Но и противник также нуждается в интеграции и координации своих действий для того, чтобы атаковать распределенную систему. Противник может также строить свою многоагентную систему для проведения распределенной атаки на распределенную систему. Чтобы оценить опасность таких атак, мы рассмотрим требования, которым должна удовлетворять такая враждебная многоагентная система. ... подробнее